Gmailで赤い鍵!?、ビジネスメールで機会損失しないための暗号と認証

最初に結論です。

「ビジネスチャンスを台無しにしてしまわないためにも、メールのセキュリティをしっかりしましょう!」です。

メールのセキュリティをしっかりしないと、どんな事になるかというと

大きな話では「情報漏洩に繋がり、損失が発生する」可能性がありますが、今回は別な観点の「ビジネスチャンスを逃す」という内容を説明します。

まず、セキュリティが甘いと、顧客の迷惑メールフォルダにいってしまうことがあります。

こちらは、別記事に自分の送信メールが迷惑メールとなってしまうに詳しく書いてますので、そちらを参照してください。

本題としては「自分のメールが顧客のメールソフトでアラーム表示されてしまう」ことで、信頼を落とすということです。

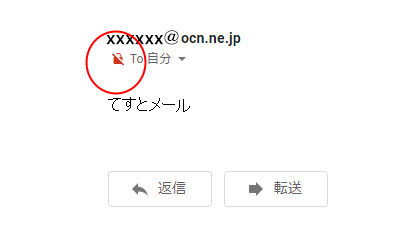

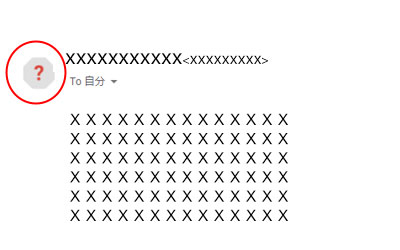

どんな表示かというと、相手先のメールソフトで、自分のメールに

赤い鍵が表示されたり、アイコンに?マークが表示されたりがあります。

自分のメールが、相手にセキュリティを疑われるような注意表示がされてしまったら困りますよね。

営業先のメールソフトに自社メールが「セキュリティリスクのあるメールアドレス」と表示されてしまうと、取引を断られる一因になってしまうかもしれません。

メールセキュリティが原因で取引を断られていたら、勿体無いですよね。

今回は、専門家以外の方向けに、できるだけ平易に損しないためのメールセキュリティについて説明します。

具体的には、相手先のメールソフトに注意表示されてしまう可能性がある「メール認証」と「暗号化」について解説していきます。

メール認証と暗号化の必要性

ここでのメールの認証とは「送信ドメイン認証」と捉えてください。

送信ドメイン認証とは、マルウェアに感染させたり、ID/パスワードなどの重要情報を騙し取る「なりすましメール」」を防ぐために利用されます。

「なりすましメール」の例として、アマゾンや楽天、都市銀行などの名義でスパムメールを受信したことがある方も多いと思います。

大事なビジネスメールが、ああいったメールと同じ扱いにされていたとしたら?と思うと、怖いですね。

メール認証が確認できない場合、Gmailでは先程のように「?」マークで注意表示となります。

次に、メールの暗号化とは、メールの盗聴や改竄を防止する目的に行います。

万一、メールが覗かれても暗号化されていれば安全性は高まります。

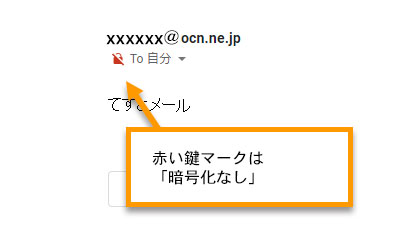

暗号化が不十分の場合、Gmailでは「赤い鍵」マークで注意表示となります。

Gmailにて赤い鍵表示のアドレスに対しては、下記表示がされます

これは、取引先に表示されて欲しくはないですね。

Googleアカウント(持っていなければ新規作成)を使い、是非、Gmailを使って自分のメールアドレスをチェックしてみてください。

メール認証

1メール認証とは

送信ドメイン認証の対策としては「SPF」と「DKIM」があります。

「SPF」はIPアドレスを利用して受信したメールの送信元が詐称されていないかどうかを確認する仕組みです。

「DKIM」電子署名を利用してメール送信元が詐称されていないかどうかを確認する仕組みです。

GmailやYahooメールなどは、「SPF」と「DKIM」両方設定しているようですし、プロパイダー系は、「SPF」のみが多そうです。

最低でも「SPF」は設定しておかないと、迷惑メールと判定されてしまう可能性があります。

2メール認証の確認

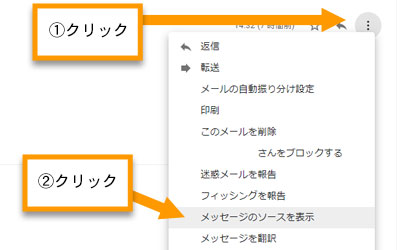

「SPF」「DKIM」が設定されているかは、Gmailで確認できます。

Gmailにて、確認したい受信メールの右側①をクリックし「メッセージのソースを表示」をクリック。

SPF、DKIM設定有無が確認できます

3メール認証の設定

独自ドメインによるレンタルサーバー会社のメールでも、最近は自動設定される会社が多いです。

もし、ご自分のメールアドレスに「SPF」が設定されていない場合、対処されることをおすすめします。

「DKIN」、更には「DMARC」(これは認証失敗時の対応方法を指定する仕組みです)の設定まであればより良いです。

メール暗号化について

メール暗号化とは

メールの暗号化は「メールの通信を暗号化(SSL・TSL方式)」する方式と「メールそのものを暗号化(PGP・S/MIME方式)」する方式があります。

「メールそのものを暗号化」したほうが、安全性は高まります(通信が暗号化されていない経路を通ってもリスクが低い)

しかし、その分導入の手間・コストがあります。

まずは、通信の暗号化対応を検討することをおすすめします。

通信の暗号化

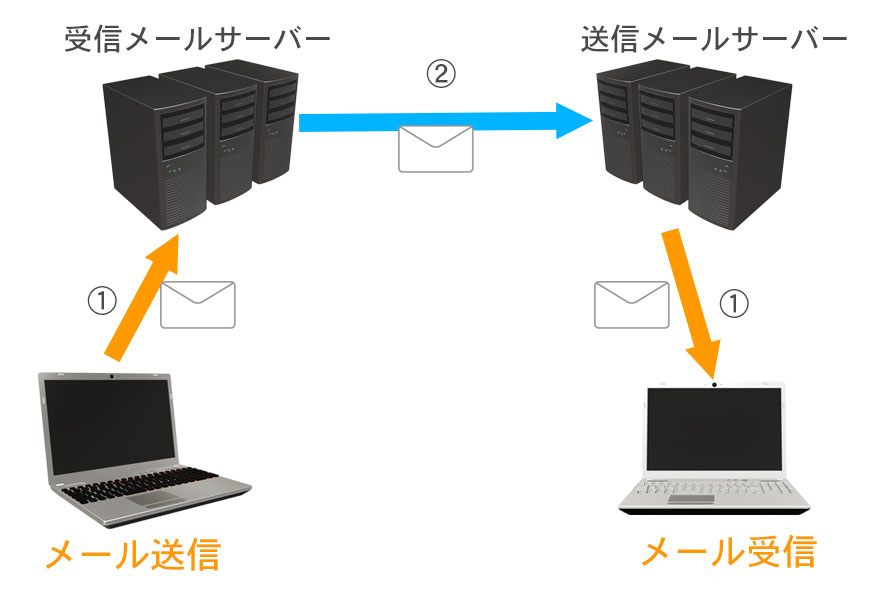

では、その通信の経路ですが、大きく2つに別れます。

- 「パソコン/スマトーフォン」と「メールサーバ」の間

- 「メールサーバ」と「メールサーバ」の間

①「パソコン/スマトーフォン」と「メールサーバ」の間

多くの場合、ここで暗号化をユーザーが設定できます。

近年、プロバイダー系、レンタルサーバー系のメールは、TSLによる暗号化を設定可能としていることが多いようです。

※注意点としては、暗号化をしない方法での接続説明も多くあります。自分で意識して暗号化の設定をする必要があります。

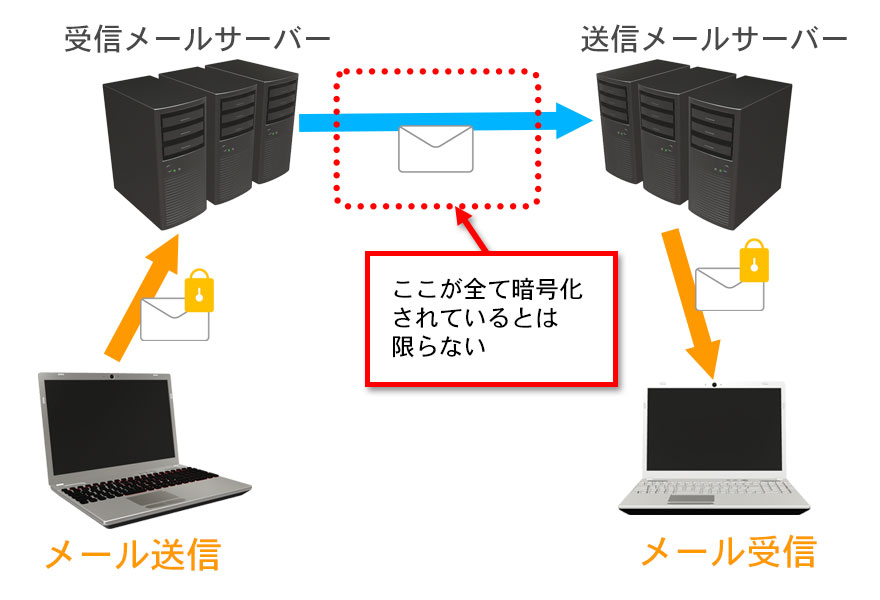

②「メールサーバ」と「メールサーバ」の間

問題はここです。全てのメールサーバ間が暗号化された通信になっているとは限りませんし、ユーザーは自分で設定を変えれません。

例えば、OCNに質問したことがありますが「メールサーバ間が全て暗号化されるとは限らない」という回答でした。

これは、ドコモやソフトバンクなどのキャリアメール、その他プロパイダー系の多くも同じようです。

全てを暗号化通信とするには、大きなコストが必要となってしまうということかと思います。

しかし、メールサーバー間の暗号化について、Googleは提言しています。

Googleは、自社のGmailを100%暗号化された通信になるように対応しました。そして、世界中のドイメンの暗号化率を公表しています。

更には、上記のように「赤い鍵」マークを表示、ユーザーに危険性を促す仕組みを作ってます。

シェアの大きいメールソフトを持っているからこそできる強気の戦略ですね。実際、プロパイダーはかなりの圧力を感じているかと思いますし、もしかしたら苦々しく思っているかもしれません(笑)。しかし、ユーザーからすると、セキュリティが向上することは歓迎すべきことではあります。

ビジネスメールのセキュリティまとめ

最後に、今までの内容より、どういったメールをビジネスメールで利用すれば良いのか?をまとめました。

| メール種別 | メール認証 | 暗号化 | ||

| SPF | DKIM | TSL(PC→SV) | TSL(SV→SV) | |

| プロパイダー系 | ○ | △ | ○ | ✕ |

|---|---|---|---|---|

| レンタルサーバー系 | ○ | △ | ○ | △ |

| Google Workspace など 高セキュリティメールシステム |

○ | ○ | ○ | ○ |

※表は横スクロールします

①OCN等のプロパイダー系、ドコモ等のキャリア系メールアドレスは、ビジネス利用に向かない

②独自ドメインによる、レンタルサーバー会社のメールアドレスは、サーバ会社によってはビジネス利用に向いている。

③独自ドメインによる、Gmail(Google Worspace)のメールアドレスは、ビジネス利用に向いている。

自社システムがあるような企業は独自にセキュリティ対策をするでしょうが、多くの中小企業は、そこまでしないでしょう。

では、どうすれば良いかというと、最低でも独自ドメインによるレンタルサーバー系のメールアドレスを利用しメール認証と暗号化について、適切な設定をすべきです。

さらには、Google Workspaceなどの低価格・高セキュリティのグループウェア利用があります。680円~/月(構築費は別)でメールの利便性もかなり良くなるのでおすすめです。

メールのセキュリティ対策、Google Workspace導入などサポートしております。お気軽にご相談ください。

メールによって、自社の信頼性自体を疑われるようなことがあれば、勿体ないですからね。

補足)メールセキュリティの考え

今回の話題と少し離れますが、メールの盗聴は誰がなんのためにするのか気になりませんか?。

メール盗聴はクラッカーやNSA(アメリカ国家安全保障局)にて実施されていると言われています。

となれば、金銭目的や愉快犯、諜報活動でしょうか。後者は一般の我々にはあまり関係ありませんが、金銭に繋がる情報を盗まれるのは勘弁願いたいですね。

では、仮に万全のセキュリティシステムが実現できたとして、100%安全でしょうか?

メールの宛先を間違えるといったヒューマンエラーの可能性は残ります。そして、暗号化メールは読むために復号しなければなりません。更には、メール文面に応じた広告出稿は大きな効果が期待できます。

基本的に、「メールは読まれてしまう可能性がある」と考えて送信したほうが良いです。良く言われるのが平文は「はがき」と同じように、途中で読まれてしまう可能性があるということです。暗号化すれば「封筒」と同じように簡単には読まれませんが、絶対に読まれないということではありません。

だからといって、リスクを低下させる暗号化をしない言い訳にはなりません。個人情報の適性な管理をすると、プライバシーポリシーで明言しているはずです。

セキュリティ対策は、直接的にお金を生むものではないので、どうしても優先順位が下がりがちですが、少なくても今回のようにビジネスチャンスを逃す可能性がある事柄については、検討すべきではないでしょうか。